Introduction

Les pare-feu sont indispensables pour sécuriser les réseaux ayant un accès à Internet. Sans pare-feu, n’importe qui pourrait accéder à votre réseau et infecter vos serveurs avec des logiciels malveillants. Correctement configurés, les pare-feu réduisent considérablement les communications réseau indésirables sur un réseau local.

Cet article explique comment créer des règles de pare-feu en utilisant la console Windows Firewall avec sécurité avancée et Windows PowerShell sur Windows Server 2016, 2019 et 2022.

Qu’est-ce qu’un pare-feu ?

Un pare-feu contrôle le flux des paquets de données et agit comme une barrière, de la même manière qu’un pare-feu physique empêche la propagation du feu entre des compartiments. Le pare-feu autorise ou bloque les connexions selon les règles de pare-feu configurées.

Les ordinateurs derrière un pare-feu ne peuvent pas recevoir de données tant qu’elles n’ont pas passé les filtres. Cela améliore considérablement la sécurité et réduit les risques d’accès non autorisés. Les avantages des pare-feu :

- Protection des appareils en bloquant le trafic indésirable

- Notification des tentatives de connexion

- Journalisation de l’activité pour la surveillance

- Prévention de la propagation des infections

- Réduction des risques de piratage

Comment fonctionnent les pare-feu Windows Server

Le pare-feu Windows agit comme une barrière entre les appareils du réseau local et les réseaux externes. Lorsqu’une connexion est tentée vers un serveur, le pare-feu intercepte le trafic et l’évalue par rapport aux règles définies.

Seuls les paquets réseau qui correspondent aux règles configurées sont autorisés à passer. Par exemple, une règle pourrait autoriser le trafic TCP sur le port 80 tout en bloquant les autres ports. Des règles soigneusement configurées optimisent la sécurité tout en permettant les connexions souhaitées.

Windows fournit des règles entrantes pour contrôler le trafic entrant et des règles sortantes pour filtrer le trafic sortant. Les règles peuvent être adaptées pour chaque profil réseau.

Windows Firewall avec sécurité avancée

Windows Firewall avec sécurité avancée fournit l’interface de gestion pour configurer les paramètres du pare-feu Windows. Il est intégré à Windows Server 2016 / 2019 /2022 sans licence ni matériel supplémentaire nécessaire.

Il existe trois profils de pare-feu par défaut :

- Domaine – Pour les réseaux d’entreprise avec des contrôleurs de domaine détectés

- Privé – Pour les réseaux domestiques ou de bureau derrière un appareil de passerelle

- Public – Pour les réseaux publics non fiables avec un accès Internet direct

Les profils permettent des règles personnalisées par type de réseau. Vous pouvez activer, désactiver ou configurer les profils de manière indépendante.

Accéder à la console de pare-feu

Pour ouvrir la console Windows Firewall avec sécurité avancée :

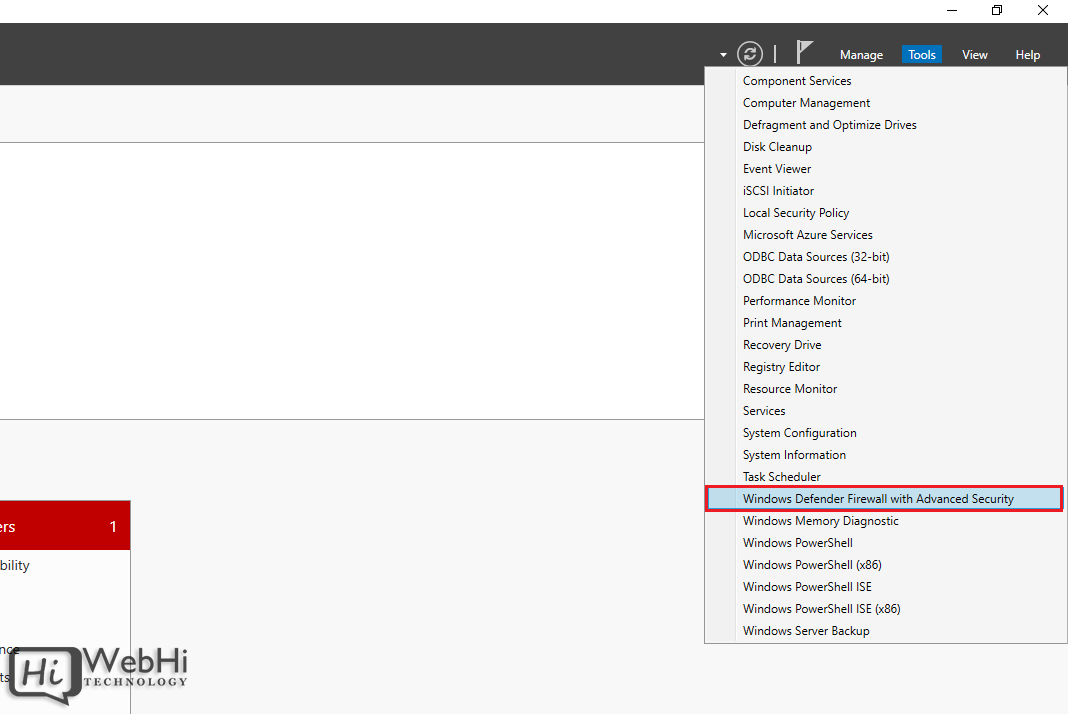

- Ouvrez le Gestionnaire de serveur > Outils > Windows Firewall avec sécurité avancée

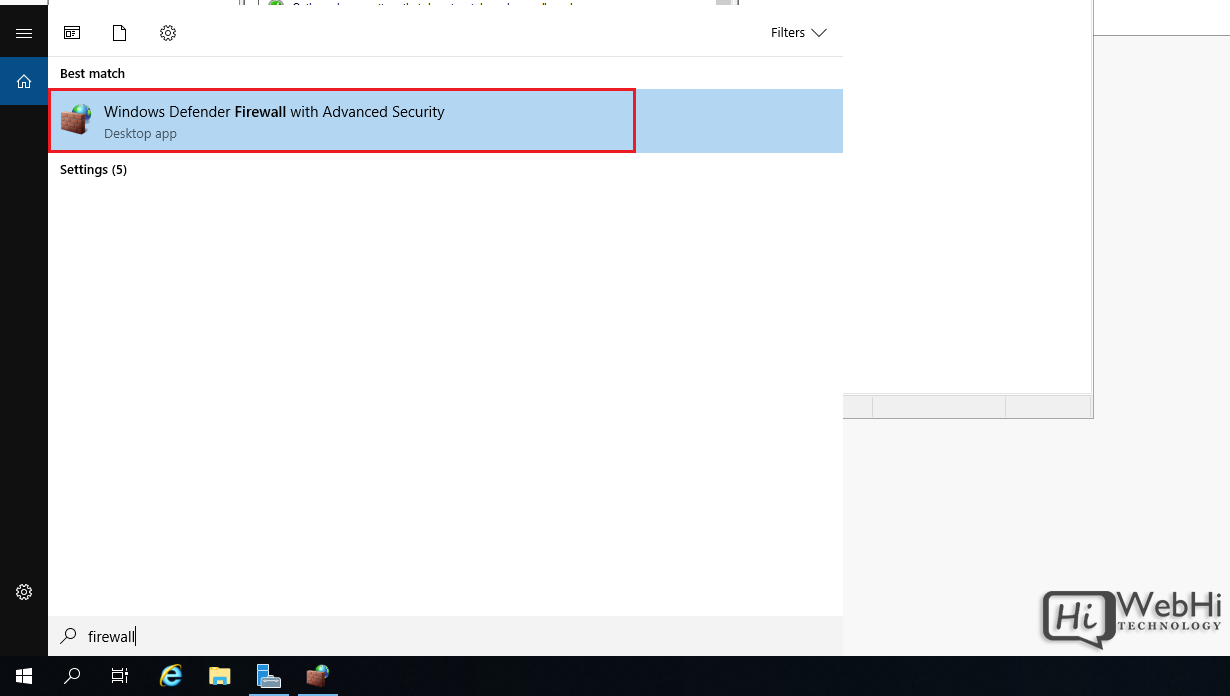

- Recherchez « firewall » dans le menu Démarrer et lancez le raccourci Windows Firewall

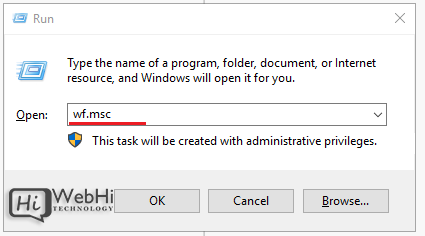

- Exécutez wf.msc dans la commande Exécuter (Win + R)

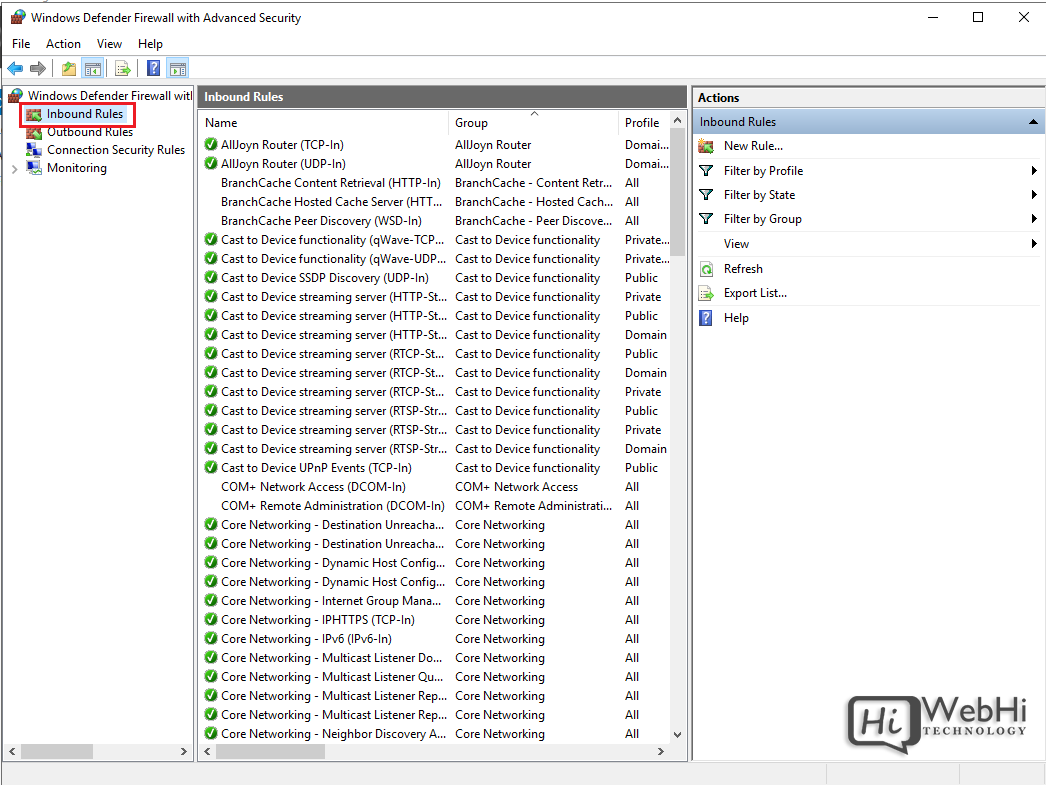

Le menu de gauche permet de configurer les règles entrantes, les règles sortantes, la sécurité des connexions et la surveillance.

Configuration des règles de pare-feu

Les règles de pare-feu contrôlent l’autorisation ou le blocage de connexions réseau spécifiques. Les règles peuvent filtrer par :

- Chemin du programme

- Port et protocole

- Service prédéfini

- IP source/destination

- Interface réseau

- Et plus…

Suivez ces étapes pour créer une règle de pare-feu entrante :

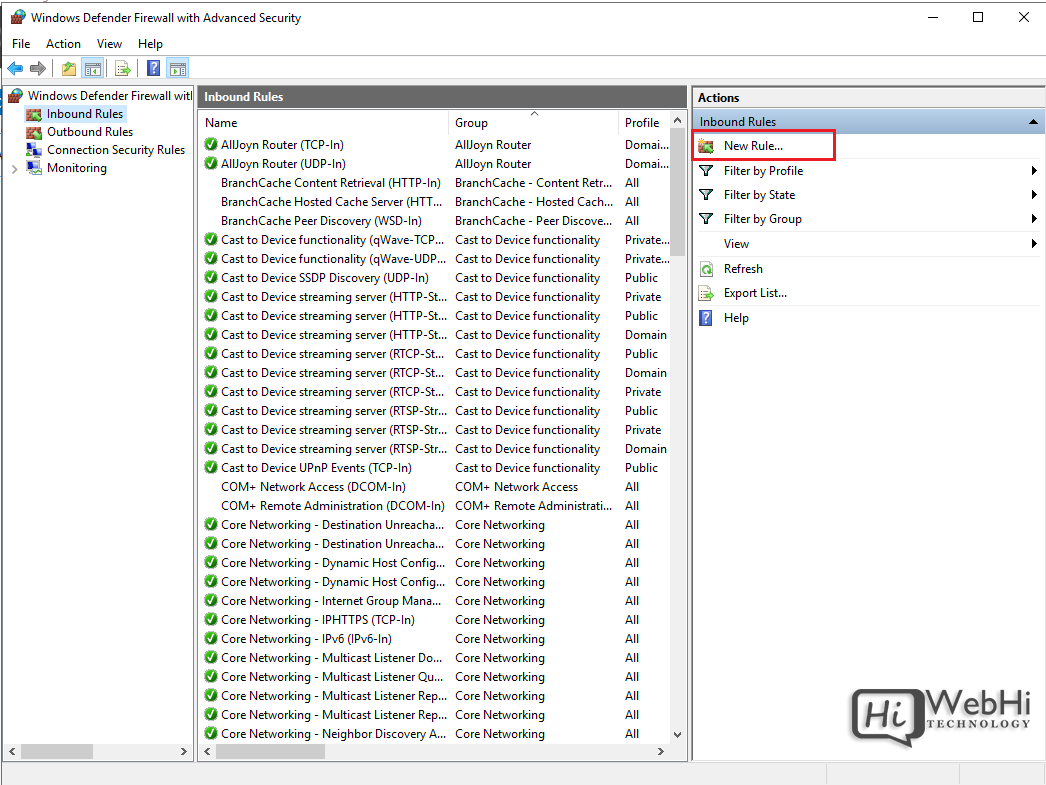

1. Ouvrez la console de pare-feu et sélectionnez Règles entrantes

2. Cliquez sur Nouvelle règle pour lancer l’assistant de règle

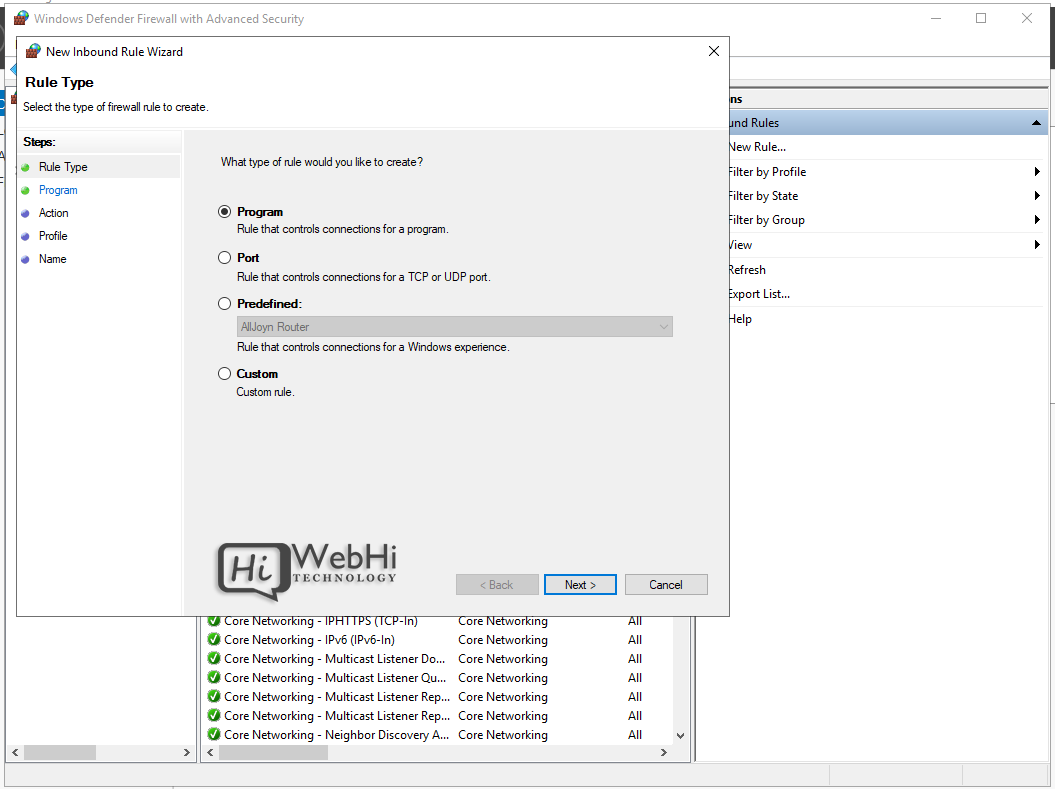

3. Sélectionnez le type de règle – Programme, Port, Prédéfini ou Personnalisé

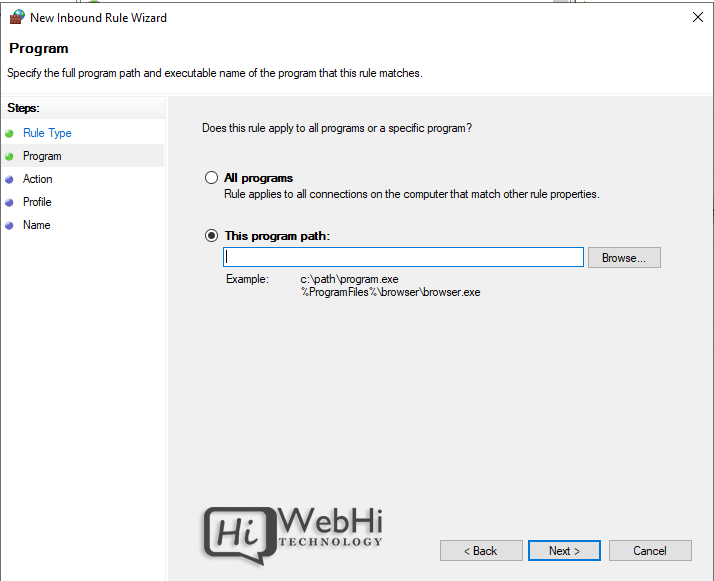

4. Choisir Tous les programmes ou un chemin d’accès au programme

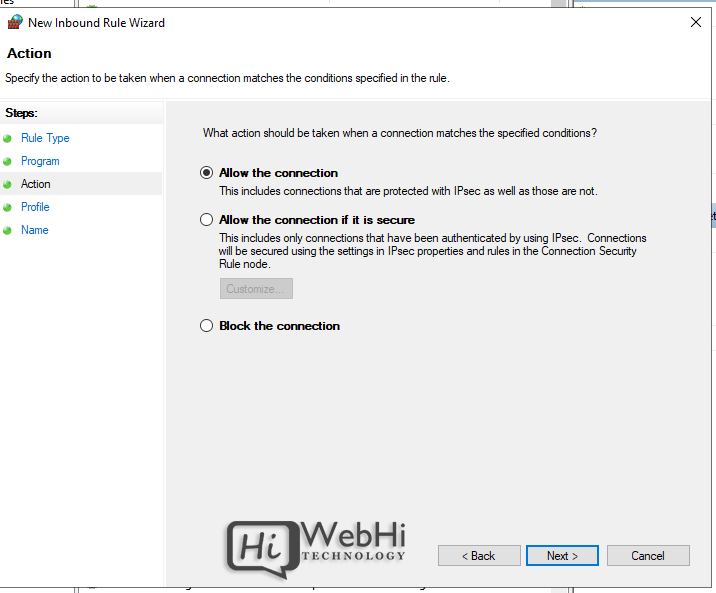

5. Choisir l’action (autoriser ou bloquer) ou autoriser si la connexion est sécurisée

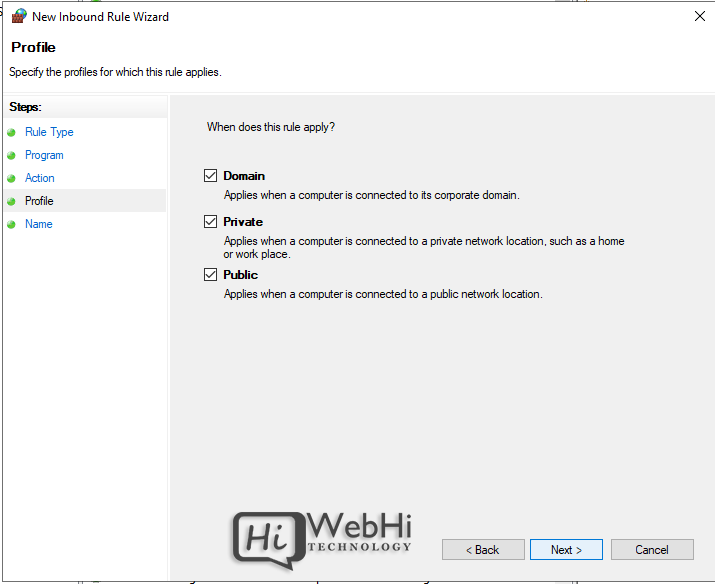

6. Choisir des profils

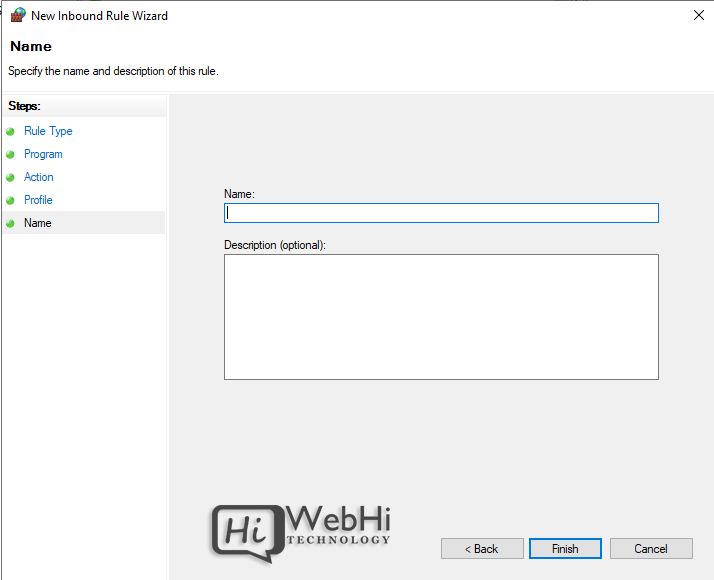

7. Nommez la règle et cliquez sur Finish.

Répétez l’assistant pour les règles sortantes. Une fois créées, les règles peuvent être modifiées ou désactivées depuis la console.

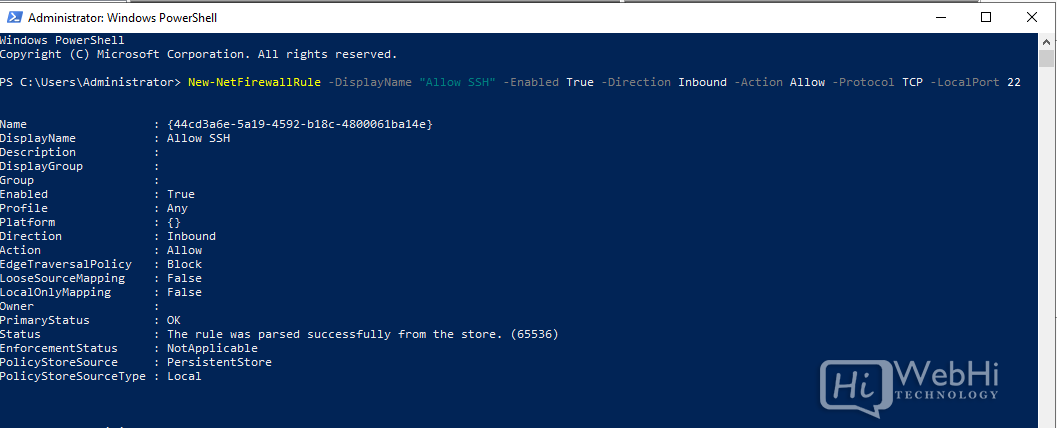

Les règles peuvent également être créées depuis PowerShell. Par exemple :

PS C:\Users\Administrator> New-NetFirewallRule -DisplayName "Allow SSH" -Enabled True -Direction Inbound -Action Allow -Protocol TCP -LocalPort 22

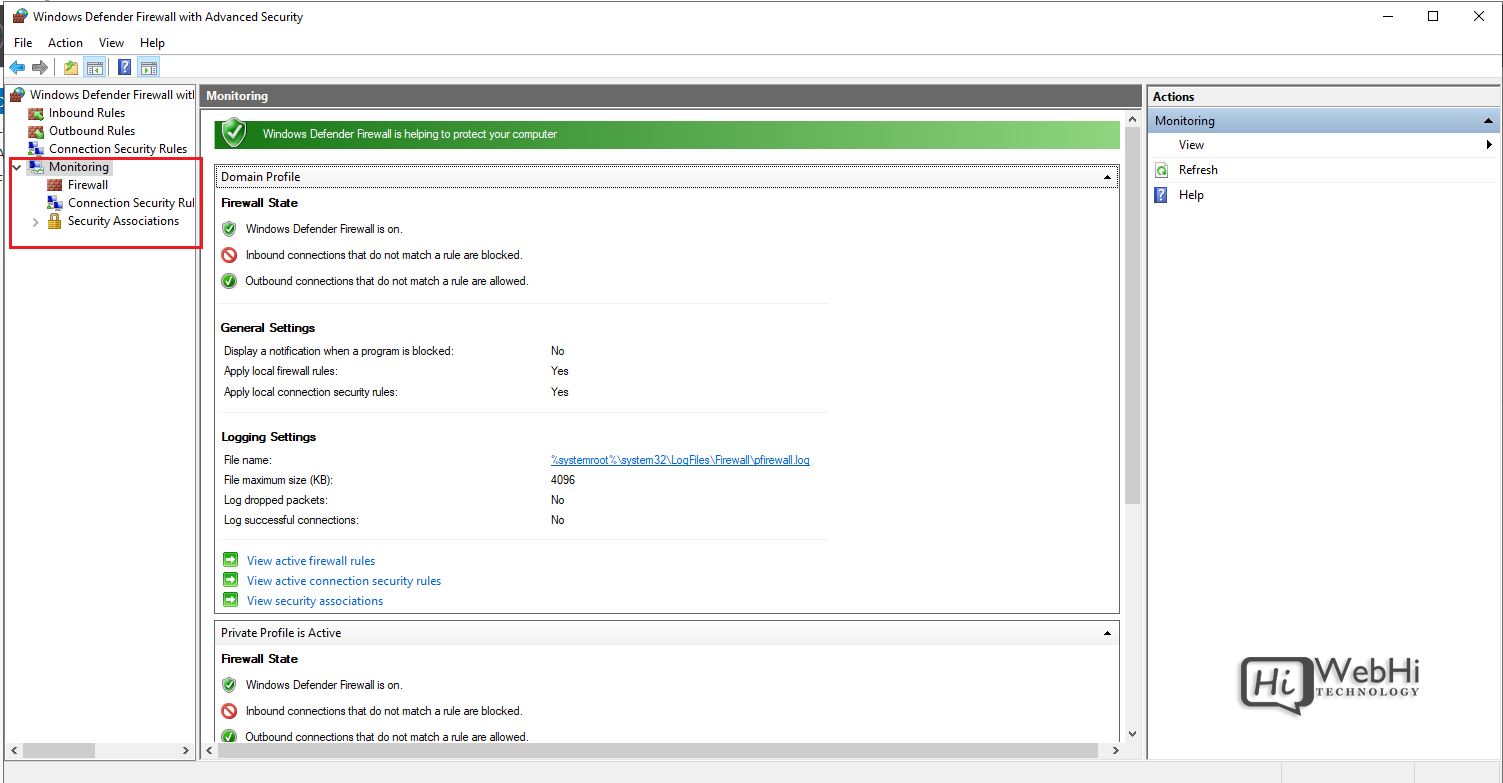

Surveillez les connexions actives sous l’onglet Surveillance.

Conclusion

Le pare-feu Windows fournit une solution de pare-feu flexible et granulaire basée sur des règles pour Windows Server. L’interface avancée permet de créer des règles détaillées pour filtrer le trafic entrant et sortant selon les besoins. Surveillez l’activité pour vérifier que vos règles fonctionnent correctement. Une configuration soignée améliore la sécurité tout en permettant les connexions souhaitées.